阅读:(716)

无参数rce题目特征: <?php

if(';'===preg_replace('/[^\W]+\((?R)?\)/', '', $_GET['code'])) {

eval($_GET['code']);

} else{

show_source(__FILE__);

}正则表达式 1+((?R)?) 匹配了一个或多个非标点符号字符(表示函数名),后跟一个...

阅读:(298)

首先需要adb,安卓模拟器1.在模拟器内打开相关app2.adb连接上C:\Users\yinshi>adb shell

Welcome! If you need help getting started, check out our developer FAQ page at:

https://g.126.fm/04jewvw

We're committed to mak...

阅读:(309)

团队-解题思路请注意解题过程中,关键步骤不可省略,不可含糊其辞、一笔带过。解题过程中如是自己编写的脚本,不可省略,不可截图(代码字体可以调小;而如果代码太长,则贴关键代码函数)。所有解出的题目都必须书写WRITEUP,缺少一个则视该WRITEUP无效,成绩将无效。WRITEUP如过于简略和敷衍,导致无法形成逻辑链条推断出对题目有分析和解决的能力,该WRITEUP可能被视为无效,成绩将无效。提...

阅读:(740)

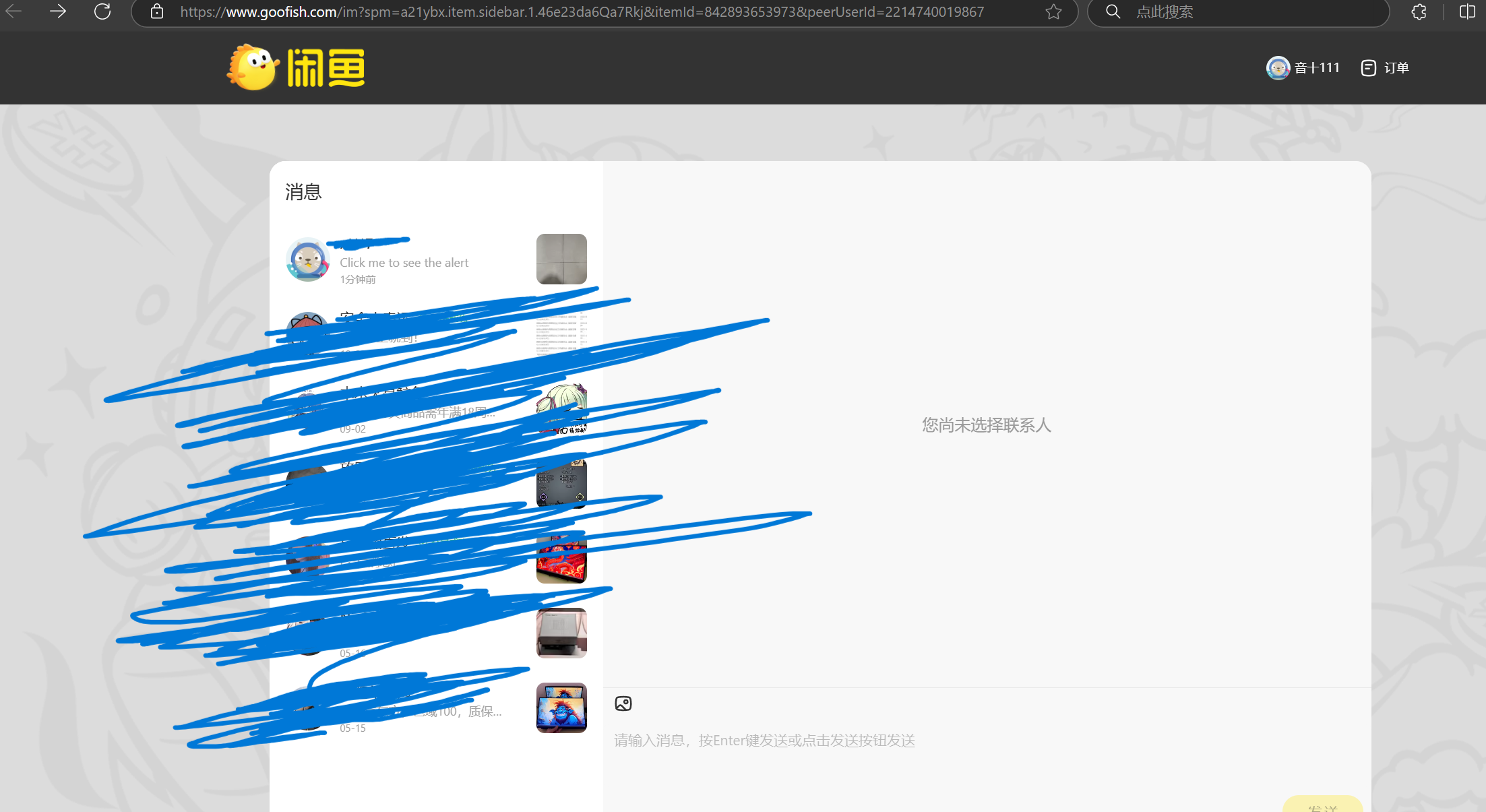

一、详细说明:其中包括场景、截图、漏洞重现的方法,涉及账号相关漏洞,请提供测试账号,若复现过程复杂,可录制视频,上传至淘盘,附链接。在俩天框内写入<a href="https://www.baidu.com">Click me to see the alert</a>点击头像处跳转

阅读:(182)

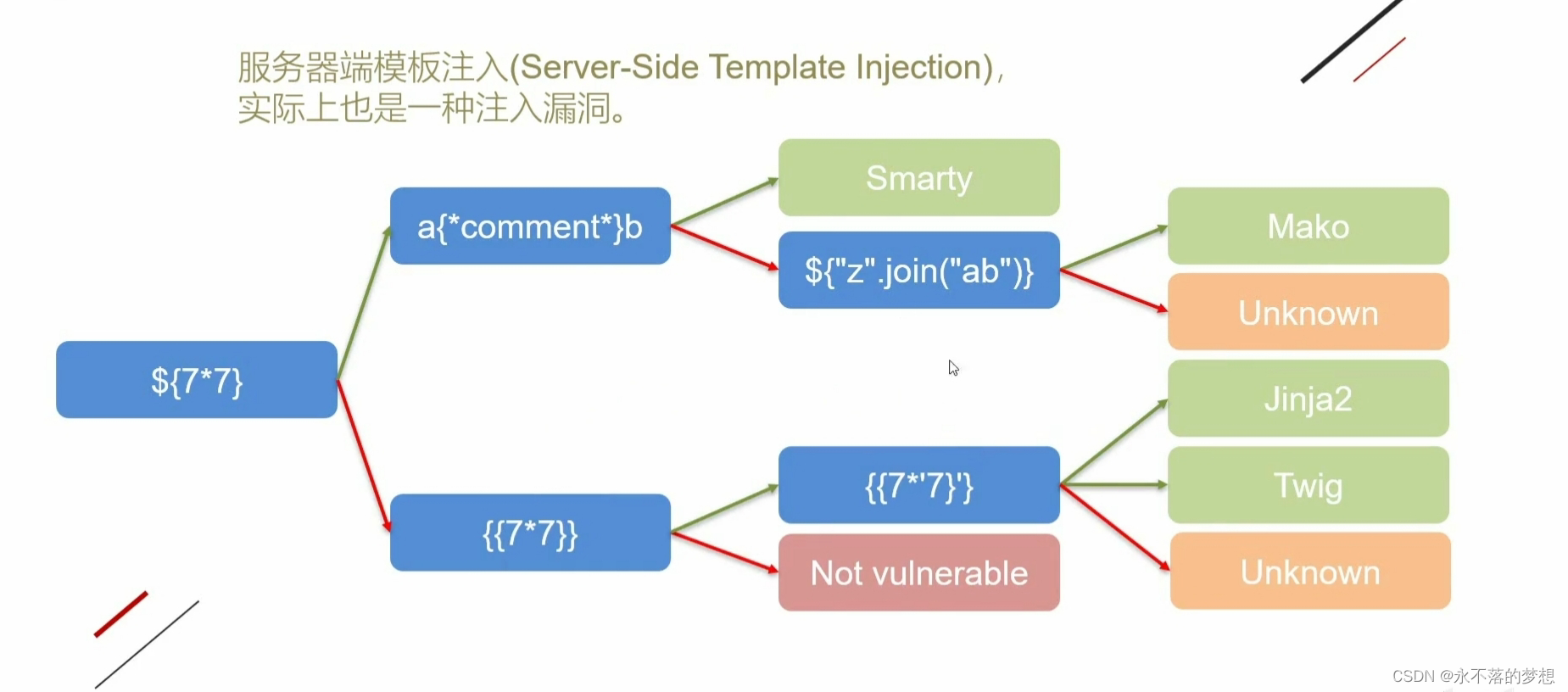

SSTI漏洞利用及绕过总结(绕过姿势多样)一、SSTI简介1. SSTI漏洞 SSTI,即服务器端模板注入漏洞; 在渲染模板时,代码不严谨并且没有对用户的输入做严格过滤,将导致SSTI漏洞,造成任意文件读取和RCE命令执行;2. SSTI类型判断绿线表示执行成功,红线表示执行失败,根据图中测试语句和返回结果可判断SSTI类型;3. flask学习SSTI服务端模板注入漏洞首先...

阅读:(639)

常见的Bypass思路和技巧1.替换使用相同效果代替,通常用于rcemore:一页一页的显示档案内容

less:与 more 类似

head:查看头几行

tac:从最后一行开始显示,可以看出 tac 是 cat 的反向显示

tail:查看尾几行

nl:显示的时候,顺便输出行号

sort:可以查看2.转义cat flag ->ca\t fl\ag

cat flag -> ca&q...

阅读:(376)

session由于http协议是一个无状态的协议,也就是说同一个用户第一次请求和第二次请求是完全没有关系的,但是现在的网站基本上有登录使用的功能,这就要求必须实现有状态,而session机制实现的就是这个功能。用户第一次请求后,将产生的状态信息保存在session中,这时可以把session当做一个容器,它保存了正在使用的所有用户的状态信息;这段状态信息分配了一个唯一的标识符用来标识用户的身...

阅读:(255)

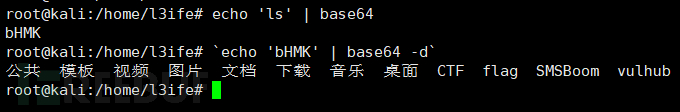

Linux系统中的日志文件通常存放在 /var/log 目录下,这个目录包含了各种各样的系统和服务日志。以下是一些常见的Linux日志文件及其大致用途:系统日志:/var/log/messages 或 /var/log/syslog:在一些系统中(尤其是使用rsyslog的系统),此文件记录了系统的一般消息,包括启动时的消息、系统级错误和警告等。/var/log/dmesg:记录了内核初始化...

阅读:(486)

发现对于一些基础知识不太牢固,重新学习深入下GET和POST一般情况下,或者说我一直以来都认为get和post的传参其实就是在url和body的区别,但我大错特这些都太表象了,我决定深入下面试回答:get和post区别:GET在浏览器回退时是无害的,而POST会再次提交请求。GET产生的URL地址可以被Bookmark,而POST不可以。GET请求会被浏览器主动cache,而POST不会,除...